在数字化浪潮席卷全球的今天,网络安全已成为维系社会正常运转的生命线。作为中国的经济与技术前沿,上海在网络安全领域,特别是网络与信息安全软件的开发与应用上,扮演着至关重要的角色。其中,网络安全漏洞的复现与分析,不仅是软件开发生命周期中的核心环节,更是构建主动防御体系、保障城市数字基础设施安全的关键实践。

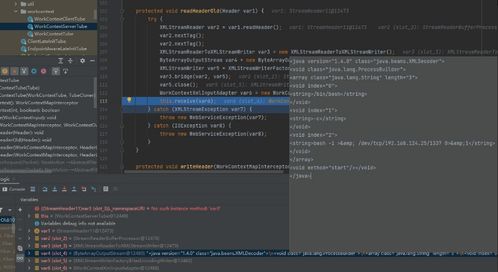

漏洞复现,指的是在可控的实验室环境中,严格按照漏洞的触发条件与利用路径,重新演示该漏洞被成功利用的过程。这一过程绝非简单的“重放”,而是一项精密的技术验证。对于上海的信息安全软件开发团队而言,漏洞复现的价值在于:它能够确证漏洞的真实性与危害性,避免误报或对风险等级的错误评估;通过亲手复现,开发人员能深刻理解漏洞的底层机理,例如是缓冲区溢出、SQL注入还是逻辑缺陷,这为后续编写修复补丁提供了不可替代的直观认知;复现过程本身也是检验现有防护措施(如防火墙规则、入侵检测系统)有效性的绝佳试金石。

漏洞分析则是在复现基础上,向更深层次的挖掘。它不仅要回答漏洞“如何”被利用,更要探究其“为何”存在。分析工作通常包括:逆向工程相关代码模块,追溯漏洞引入的开发阶段(是设计缺陷、编码疏忽还是第三方库问题);评估漏洞的可利用范围与攻击成本;以及,最为关键的是,推演漏洞可能引发的连锁反应,例如权限提升、数据泄露或系统瘫痪。在上海这样一个金融、贸易、政务系统高度互联的超级都市,这种全局性、前瞻性的分析思维显得尤为重要。一个看似微小的软件漏洞,经过复杂的攻击链组合,可能对关键业务造成灾难性影响。

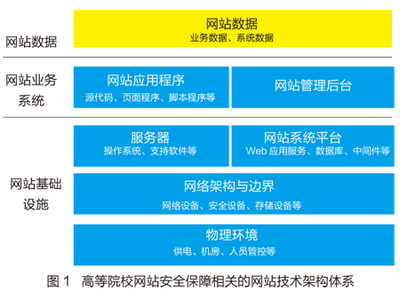

将漏洞复现与分析深度融入上海的网络安全软件开发流程,需要建立系统化的方法论与支撑平台:

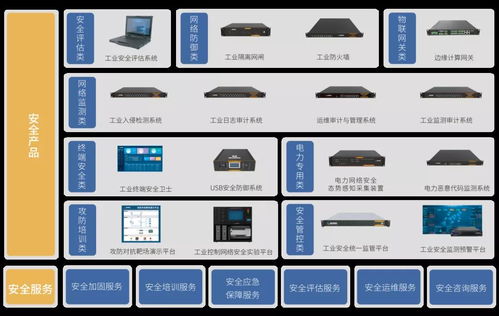

- 构建专业化的安全实验室:在上海的软件园区或企业研发中心,建立隔离的、装备精良的漏洞研究与复现环境(如“网络靶场”)。这为安全研究人员提供了安全的“沙箱”,避免在复现高危漏洞时对生产环境造成意外影响。

- 推行“安全左移”与DevSecOps:在软件开发的早期阶段(需求分析、设计、编码)即引入安全考量。开发人员应接受定期的安全编码培训,并配备自动化静态代码分析工具。在持续集成/持续部署(CI/CD)流水线中集成动态应用安全测试(DAST)和软件成分分析(SCA)工具,实现对已知漏洞的自动扫描与预警。

- 建立漏洞情报与响应机制:与国家级及行业级漏洞共享平台(如CNVD、CNNVD)保持紧密联动,及时获取最新的漏洞情报。内部建立高效的漏洞响应流程(Vulnerability Response Process),确保从漏洞发现、评估、修复到验证的每一个环节都责任清晰、响应迅速。

- 培养复合型安全人才:鼓励并培养既精通软件开发、又深谙攻防技术的复合型人才。上海的高校与科研机构可与安全企业合作,开设漏洞挖掘、逆向工程、渗透测试等实践性课程,为行业输送急需的专业力量。

- 重视实战化演练与复盘:定期组织基于真实漏洞场景的攻防演练(红蓝对抗),在模拟实战中检验安全软件的有效性与团队的应急响应能力。每一次重大漏洞事件的分析与复盘,都应形成知识库,转化为改进开发流程、强化代码审查的具体措施。

网络安全漏洞的复现与分析,是上海在网络与信息安全软件开发领域构筑核心竞争力的重要基石。它超越了被动的漏洞修补,转向主动的风险洞察与防御能力构建。通过将严谨的复现、深入的分析与系统化的开发管理流程相结合,上海的网络安全产业不仅能打造出更坚固的软件产品,更能为这座智慧城市的数字化转型保驾护航,抵御暗流涌动的网络威胁,确保其在全球数字经济竞争中的安全与领先地位。